NUR $99.00 $199.00,

ENTDECKUNGSANGEBOT,

JETZT AUSPROBIEREN!

NUR $99.00 $199.00,

ENTDECKUNGSANGEBOT,

JETZT AUSPROBIEREN!

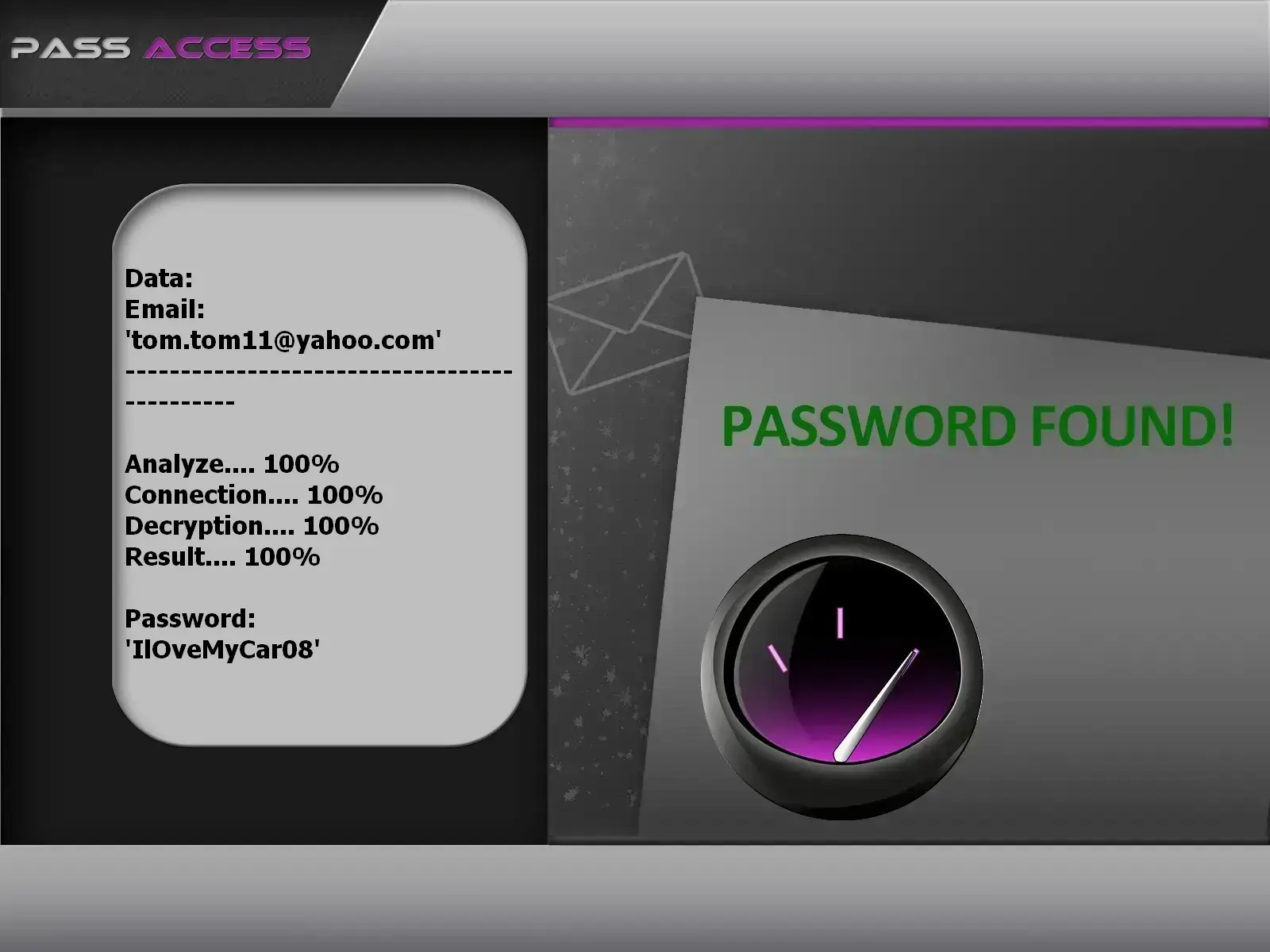

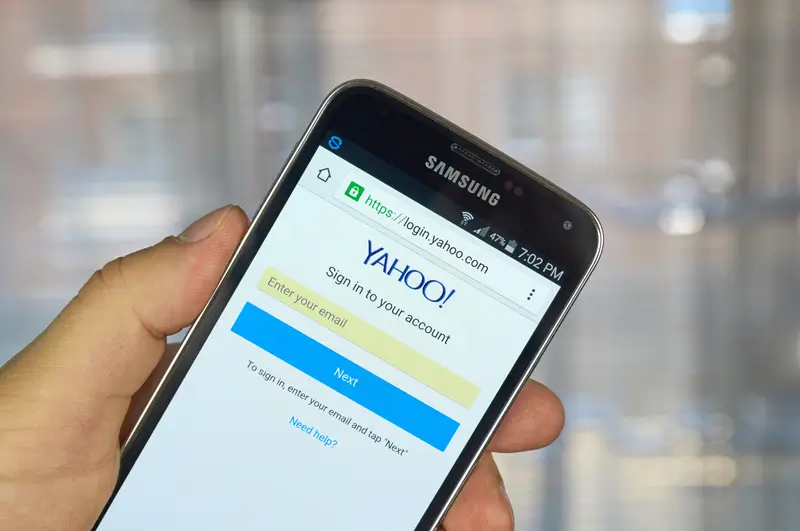

PASS ACCESS ist die legitime und zertifizierte ISO 9001:2015 & ISO/IEC 27001:2022 KI-gestützte Anwendung, mit der Sie schnell ein oder mehrere Passwörter für Yahoo! Mail entschlüsseln können, um sich anzumelden.

Ohne PASS ACCESS werden Sie niemals Erfolg haben! Stellen Sie sich vor, Sie könnten schnell Schutzmechanismen hacken und auf Ihr Yahoo!-Konto zugreifen, selbst wenn es durch ein Passwort gesichert ist. Entdecken Sie die volle Kraft dieser Lösung jetzt.

Nutzen Sie diesen einfachen Trick – Sie werden von den Ergebnissen begeistert sein! Mit PASS ACCESS können Sie beliebig viele Passwörter wiederherstellen, ohne Nutzungsgrenzen und von überall auf der Welt!

Verlieren Sie keine Zeit mehr! Ihre Kontakt-E-Mails könnten gefährdet und für immer verloren sein, wenn Sie nicht auf Ihr Yahoo!-Konto zugreifen können. Wenn Sie das Passwort für Ihre Yahoo!-E-Mail-Adresse nicht kennen, kann PASS ACCESS es Ihnen innerhalb weniger Minuten problemlos extrahieren.

Obwohl die Passwortextraktion normalerweise ein komplexer und zeitaufwändiger Prozess ist, vereinfacht PASS ACCESS diesen mithilfe eines leistungsstarken Algorithmus, der Echtzeit-Datenabfang und -analyse kombiniert. Zusammen mit einem ausgeklügelten kryptografischen System zum Knacken von Passwörtern liefert es präzise und effiziente Ergebnisse. Der Zugangscode wird in der Broadcast-Variablen platziert. Anschließend wird, basierend auf den Ergebnissen aus dem geschützten Datenbankspeicher, das Yahoo!-Passwort klar auf Ihrem Bildschirm angezeigt.

![]() WARNUNG: Verwenden Sie diese Anwendung ausschließlich auf einem Konto, auf das Sie autorisiert sind. Bitte lesen Sie die Nutzungsbedingungen.

WARNUNG: Verwenden Sie diese Anwendung ausschließlich auf einem Konto, auf das Sie autorisiert sind. Bitte lesen Sie die Nutzungsbedingungen.

PROBIEREN SIE ES JETZT AUS!Es ist kinderleicht – keine technischen Kenntnisse erforderlich, um loszulegen... PASS ACCESS ist die Lösung für ein Problem, das bereits viele Nutzer hatten: Zugang zu einem Konto zu erhalten! Befolgen Sie diese 3 Schritte, um Yahoo!-Passwörter zu umgehen:

Haben Sie Zweifel oder Fragen? Kontaktieren Sie uns ohne zu zögern oder probieren Sie es jetzt aus mit 30-tägiger Geld-zurück-Garantie! Wir sind von der Wirksamkeit unserer Anwendung überzeugt – deshalb erstatten wir Ihnen das Geld, falls sie nicht funktioniert. Beginnen Sie JETZT und greifen Sie sofort auf Passwörter zu,

Einmaliger Kauf / Kein Abonnement

Kompatibel mit

Zertifiziert nach ISO 9001:2015 & ISO/IEC 27001:2022

Häufig gestellte FragenWer kann PASS ACCESS verwenden?PASS ACCESS kann von jedem verwendet werden, der Passwörter für Yahoo!-E-Mail-Konten wiederherstellen möchte. Bitte halten Sie sich jedoch an die Gesetze Ihres Landes und verwenden Sie diese Anwendung nur für Konten, auf die Sie autorisiert sind. Ist PASS ACCESS sicher?Ja, PASS ACCESS ist sicher in der Anwendung. Wie viele Passwörter kann PASS ACCESS finden?Es gibt keine Begrenzung. PASS ACCESS kann beliebig viele Yahoo!-Passwörter wiederherstellen. Wie lange dauert es, bis Ergebnisse vorliegen?PASS ACCESS ruft Passwörter innerhalb weniger Minuten ab, indem es Schwachstellen in internen Client-Datenbank-Explorern nutzt, die Passwörter speichern. Speichert PASS ACCESS wiederhergestellte Passwörter?Nein, PASS ACCESS speichert keine wiederhergestellten Passwörter, um die Privatsphäre und Sicherheit der Nutzer zu gewährleisten. Alle Daten werden beim Schließen der App gelöscht. Ist die Nutzung von PASS ACCESS vertraulich?Ja, PASS ACCESS erfordert weder die Erstellung eines Kontos noch die Angabe persönlicher Daten. Funktioniert PASS ACCESS in meinem Land?Ja, PASS ACCESS ist weltweit nutzbar und ermöglicht Nutzern aus verschiedenen Ländern den Zugriff auf seine Funktionen. Gibt es eine Testphase für PASS ACCESS?Ja, PASS ACCESS bietet eine Testphase mit 30-tägiger Geld-zurück-Garantie. Sie können die Wirksamkeit der Anwendung testen. Falls sie nicht funktioniert, kontaktieren Sie uns einfach für eine sofortige Rückerstattung. Ist ein monatliches Abonnement erforderlich?Nein, PASS ACCESS ist ein einmaliger Kauf. Es ist kein monatliches Abonnement erforderlich, um die Anwendung zu nutzen. Wie lange dauert es, bis ich die Anwendung nach der Zahlung erhalte?PASS ACCESS steht unmittelbar nach der Zahlung zur Verfügung. Es gibt keine Wartezeit zum Herunterladen der Anwendung. Ist die Nutzung von PASS ACCESS legal?Es ist wichtig, die Gesetze Ihres Landes bezüglich der Nutzung von PASS ACCESS einzuhalten. Verwenden Sie diese Anwendung nur für Konten, auf die Sie autorisiert sind. |

PASS ACCESS ist die leistungsstärkste Anwendung, mit der Sie Ihr Yahoo!-E-Mail-Passwort wiederherstellen und erneut Zugriff auf alle Ihre Kontakte erhalten können. Bitte beachten Sie die Gesetze Ihres Landes und verwenden Sie diese Anwendung nicht, um auf fremde Konten zuzugreifen.

Endlich eine Lösung, die Sie ohne Einschränkungen nutzen können, um auf Ihre Kontakte und Passwörter zuzugreifen. Starten Sie jetzt Ihre PASS ACCESS-Testphase und melden Sie sich schnell an. Geld-zurück-Garantie!

Mit der PASS ACCESS-Methode sind keine Kenntnisse erforderlich – es ist der einzige Exploit auf dieser Website, der Ihnen normalerweise vollen Zugriff auf Ihr Yahoo!-Konto mit der von Ihnen angegebenen Webmail-Adresse bietet. Wir helfen Menschen, die nach einer Möglichkeit suchen, das soziale Netzwerk zu betreten, um ihr Ziel zu erreichen.

Wenn Sie zu diesen Personen gehören, lösen wir Ihr Problem schnell und einfach. Wir bieten saubere und professionelle Dienstleistungen an, die Ihnen beim Hacken von Yahoo!-Konten helfen. Dieses Tool dient dazu, Ihr eigenes gesichertes Yahoo!-Postfach wiederherzustellen und das Passwort zu ändern, Freunden mit deren Erlaubnis beim Wiederherstellen ihres Passworts zu helfen oder Eltern dabei zu unterstützen, die Konten ihrer Kinder im Auge zu behalten.

Nichts ist schmerzhafter, als wenn jemand in Ihr Yahoo!-Konto eindringt. Personen, die die Kontrolle über Ihr Konto übernehmen, haben meist keine guten Absichten, und dieser Verstoß gegen Ihre Privatsphäre kann schwer zu verkraften sein. Zwischen vertraulicher Korrespondenz und falschen Nachrichten, die in Ihrem Namen veröffentlicht werden, kann sich die Situation schnell verschlimmern. Was tun Sie also, wenn jemand Ihr Yahoo!-Konto hackt? Wie viel verdient ein Hacker? Viele haben diese Frage bereits gestellt, in der Hoffnung, einen Karriereplan zu erkennen. Obwohl nicht alle Hacker böswillig sind, scheinen viele ein gutes Einkommen zu erzielen.

Einer Studie zufolge kann ein Spammer bis zu 2 Millionen US-Dollar pro Jahr verdienen! Als Kinder träumen wir alle davon, Pilot, Sänger, Schauspieler oder Fußballspieler zu werden. Aber wussten Sie, dass ein Yahoo!-Hacker mehr verdienen kann als manche Fußballprofis? Tatsächlich kann ein Hacker-Spammer bis zu 100.000 US-Dollar pro Monat verdienen!

Hacker finden stets Wege, ihre Ziele zu erreichen. Hier ist eine kurze Liste von Hacking-Methoden, mit denen Hacker Yahoo!-Konten knacken können.

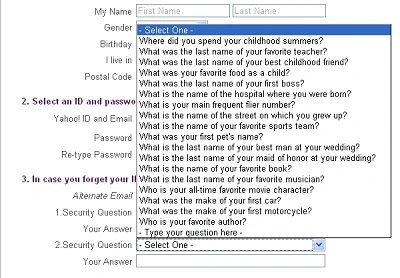

Das Hacken über Sicherheitsfragen ist eine Methode, die Hacker nutzen, um Yahoo!-Konten online zu übernehmen. Sie recherchieren persönliche Informationen über das Opfer, wie den Namen seines Hundes oder seiner Mutter, erstellen dann eine gefälschte Website oder senden eine täuschend echte Nachricht. Darin bitten sie das Opfer, Sicherheitsfragen zu beantworten. Sobald die Antworten vorliegen, kann der Hacker auf das Yahoo!-Konto des Opfers zugreifen.

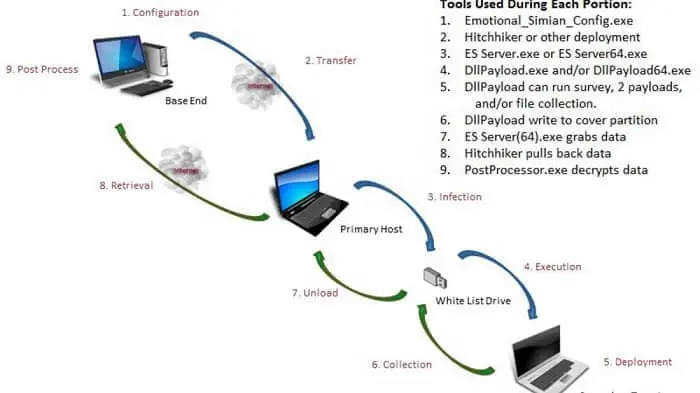

Es ist möglich, Computer zu hacken, die nicht mit dem Internet verbunden sind. Naiv denkt man, der beste Weg, seinen Computer vor Angriffen zu schützen, sei einfach, die Internetverbindung zu trennen.

Dabei übersieht man, dass es möglich ist, den Computer manuell zu hacken, indem man einfach einen USB-Stick oder eine Festplatte in den USB-Anschluss steckt. Dies ist eine der Strategien, die von der CIA genutzt wird, um auf Informationen zuzugreifen.

Mithilfe eines Programms könnte die CIA viele Daten ferngesteuert abrufen, indem sie ein Yahoo!-Hacking-Tool auf einem interessanten Computer installiert. Es infiziert jedes angeschlossene USB-Gerät. Sobald der Stick dann in einen internetlosen Computer gesteckt wurde, infizierte er diesen mit einer oder mehreren Schadsoftwarevarianten, je nach Mission.

Einige Hacker schafften es, Daten aus der Ferne mit einer Drohne zu stehlen. Dazu reichte es aus, das Blinklicht der Festplatten-LED eines Computers zu beobachten, der vollständig vom Internet isoliert war.

Um diesen Coup zu vollbringen, verwendeten sie eine modifizierte Drohne mit einem speziellen Sensor und brachten eine spezielle Malware auf dem gesicherten Computer unter. Einen luftdicht isolierten Computer mit sensiblen Daten zu schützen, ist keine leichte Aufgabe. Man muss ihn nicht nur vom Internet trennen, sondern auch in einen speziellen Raum stellen, der jegliche elektromagnetische Strahlung blockiert. Zudem muss der Raum schalldicht sein – und nun auch fensterlos. Hacker haben gerade bewiesen, dass selbst solche Sicherheitsvorkehrungen überlistet werden können.

Zuvor hatten sie eine Malware auf das Gerät gebracht – was in der Realität vermutlich über Social Engineering möglich ist. Dann bauten sie eine Drohne mit Kamera und Spezialsensor. Die Malware übernahm die Kontrolle über die Festplatten-LED und ließ sie mit 5800 Mal pro Sekunde blinken, um Daten zu übertragen. Man kann sich vorstellen, dass die Daten in regelmäßigen Abständen gesendet wurden: Die Drohne musste nur zu einer bestimmten Zeit vor dem Fenster des infizierten Computers schweben und die LED im Blick haben. Experimente zeigten, dass sensible Daten erfolgreich über die Festplatten-LED mit einer maximalen Geschwindigkeit von 4000 Bit pro Sekunde ausgeleitet werden konnten.

Das ist zehnmal schneller als bestehende Methoden, um Daten von einem luftdicht isolierten Computer zu stehlen. Diese Geschwindigkeit ermöglicht die schnelle Exfiltration von Verschlüsselungsschlüsseln, Tastenanschlägen, Text- und Binärdateien. Die Drohne kann die Festplatten-LED lokalisieren, das Signal empfangen und nach Abschluss der Übertragung unauffällig verschwinden. Der Vorteil dieser Methode ist ihre Diskretion: Selbst ein Benutzer, der direkt auf die LED schaut, könnte keinen Unterschied zwischen normalem Blinken und verdächtiger Aktivität erkennen.

Gefälschte Instant-Messaging-Apps, die wie der bekannte Yahoo Messenger aussehen, werden eingesetzt, um Smartphones von Aktivisten, Militärangehörigen, Anwälten, Journalisten und anderen in über 20 Ländern zu hacken. Diese „Klon“-Anwendungen, die echten Apps täuschend ähnlich sehen, enthalten Schadsoftware, die Yahoo!-Passwörter knacken, Fotos aufnehmen oder Audioaufnahmen machen kann.

Das System ist sehr einfach: Sobald der Nutzer unwissentlich diese gefälschte Version heruntergeladen hat und der App den Zugriff auf Kamera und Mikrofon seines Smartphones erlaubt, kann die Spyware auch gespeicherte persönliche Daten wie Browserverlauf, Anrufliste oder SMS abrufen.

Die Datensicherheit ist stets ein spannendes Thema, da sie komplex ist. Yahoo!-Hacker nutzen zahlreiche Möglichkeiten, um Yahoo!-Passwörter zu knacken – etwa Phishing, Keylogger oder Fernzugriff. Viele geben an, Systeme aus Spaß oder Herausforderung anzugreifen. Es gibt auch Hacker, die damit Bekanntheit erlangen oder sogar einen Job finden möchten!

Ein Passwort zu finden, ist mittlerweile eine sehr frustrierende Übung, da man oft mehrere Versuche braucht. „Das Passwort muss einen Großbuchstaben enthalten“, außerdem eine Zahl und ein Sonderzeichen. Sobald Ihr Code eingegeben ist, werden Sie wahrscheinlich nach einigen Monaten aus Sicherheitsgründen aufgefordert, das Passwort zu ändern – falls Sie es nicht vorher vergessen haben... Unsere Anwendung PASS ACCESS hilft Ihnen, jedes Yahoo!-Passwort zu finden!

Im Folgenden finden Sie einige Tipps, um Ihr Yahoo!-Konto besser zu schützen. Diese Methoden dienen dazu, Ihr Konto effektiver abzusichern:

Diese Methode ermöglicht eine doppelte Identitätsprüfung. Wenn Sie versuchen, sich bei Ihrem Yahoo!-Konto anzumelden, und Ihre Login-ID sowie Ihr Passwort eingeben, generiert der Yahoo!-Server automatisch einen weiteren Code, der Ihnen per SMS oder E-Mail zugesendet wird. Diesen Code müssen Sie zur zweiten Authentifizierung verwenden.

Warum ist das so wichtig? Ganz einfach: Es ist eine zusätzliche Schutzschicht, die Sie retten kann, falls Sie Opfer von Phishing oder einer Datenpanne geworden sind. Yahoo! war bereits mehrfach von solchen Sicherheitsvorfällen betroffen.

Zuallererst sind Passwörter die größte Schwachstelle der Nutzer. Sie müssen darauf achten – sowohl hinsichtlich ihrer Zusammensetzung als auch ihrer dauerhaften Verwendung. Vermeiden Sie es, Geburtstage oder andere persönliche Informationen in Ihr Passwort einzubauen. Machen Sie außerdem den Fehler nicht, dasselbe Passwort auf mehreren Online-Plattformen zu verwenden. Speichern Sie Ihre Passwörter zudem niemals im Browser, wenn Sie sich anmelden. Obwohl dies den Vorteil schnellerer Verbindungen bietet, macht es Sie anfällig für Datenklau im Falle eines Angriffs.

Sie erhalten möglicherweise einen Link per SMS oder E-Mail, der Sie auffordert, sich bei Ihrem Konto anzumelden. Tun Sie das niemals! Falls nötig, rufen Sie die Website direkt über Ihren Browser auf. Meist handelt es sich um Phishing.

Stellen Sie sicher, dass Sie Ihr Gerät immer sperren, wenn Sie es nicht benutzen. Rüsten Sie es außerdem mit Antiviren-Software aus, um sich vor schädlichen Programmen zu schützen, die persönliche Daten stehlen.

Es ist wichtig, dass Sie regelmäßig prüfen, was in Ihrem Yahoo!-Konto vor sich geht. Warten Sie nicht, bis Sie eine E-Mail erhalten, bevor Sie nachschauen – sonst könnten Sie von unerwünschten Aktivitäten überrascht werden. Prüfen Sie regelmäßig, ob nichts Verdächtiges passiert.

Schluss mit komplizierten Passwörtern voller Zahlen. Der IT-Experte Bill Burr, der für die Erstellung von Passwortstandards verantwortlich war, überdenkt nun die Regeln, die er selbst 2003 aufgestellt hatte. Damals, als Angestellter einer staatlichen Behörde für Technologiestandards, veröffentlichte er eine Liste von Empfehlungen zum Schutz von Online-Konten. Dazu gehörten Sonderzeichen, Großbuchstaben, Zahlen und regelmäßige Passwortänderungen, um Hacker zu verlangsamen. Dieses Dokument wurde später zur Referenz in diesem Bereich – doch führte letztlich zu komplexen, oft unlogischen und schwer merkbaren Passwörtern.

Diese Regeln gelten heute laut dem IT-Experten als veraltet. Das Web hat sich weiterentwickelt, und die damaligen Vorgaben waren für die meisten Menschen zu kompliziert und nicht unbedingt sinnvoll. „PassRevelator2000“ statt „N3v$rM1^d“? Die Empfehlungen zielten darauf ab, zu verhindern, dass Hacker Passwörter erraten, indem sie alle möglichen Kombinationen ausprobieren.

Allerdings hatten sie einen unerwünschten Nebeneffekt: Indem sie die Passworterstellung standardisierten, schufen sie schlechte Gewohnheiten – etwa Großbuchstaben am Anfang oder Zahlen am Ende. All diese Muster wurden inzwischen in Hacker-Algorithmen integriert. Sie sollten lernen, wie man ein gutes Passwort erstellt.

Das Web hat sich seit 2003 stark verändert, und massive Datenlecks bei Yahoo! haben Forschern reichlich Material geliefert. Ein aktueller Bericht empfiehlt nun lange, leicht zu merkende Passphrasen statt komplexer Sonderzeichenkombinationen. Eine Passwortänderung wird nur empfohlen, wenn der Verdacht besteht, dass es gestohlen wurde. Eine Studie des britischen Geheimdienstes zeigte bereits die Sinnlosigkeit regelmäßiger Passwortaktualisierungen in Unternehmen. Die aktuellen Empfehlungen raten zu Passwörtern mit mindestens zwölf Zeichen unterschiedlicher Art und befürworten zwei Methoden: die phonetische Methode (z. B. „sie kauften acht CDs für hundert Euro heute Nachmittag“ wird zu „uozn9%xJ;“) und die Anfangsbuchstaben-Methode (z. B. „2 Biere sind besser als eins, das wirst du haben“ ergibt „1tZUE2tlS“).

Auch Passwortmanager, die in den letzten Jahren stark empfohlen wurden, stehen nun in der Diskussion. Da sie reich an persönlichen Daten sind, sind sie ein bevorzugtes Ziel für Hacker. Vor Kurzem bestätigten einige Unternehmen, Opfer von Angriffen gewesen zu sein. Unsere Software kann jedes Passwort wiederherstellen, egal ob stark oder schwach.

Passwörter müssen nicht kompliziert sein. Angesichts massiver Hacking-Meldungen bleibt die Wahl eines Passworts ein Dilemma. Die Sicherung Ihrer Online-Konten ist wichtiger denn je – persönliche Daten sind wertvoll. Doch die bisherigen Techniken scheinen letztlich wenig zu bringen. Sichere Passwörter sind einfacher, als man denkt. Die klassischen Tipps zur Passwortwahl sind veraltet. Seit über zehn Jahren wurde empfohlen, Passwörter mit Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen zu sichern.

Falls Sie leider Opfer eines Hackerangriffs werden und der Täter ohne Ihr Wissen die Kontrolle über Ihr Konto übernimmt, haben wir eine geeignete Lösung, um Ihnen bei der Wiedererlangung Ihres Yahoo!-Kontos zu helfen. Wir stellen Ihnen ein speziell dafür entwickeltes Computerprogramm zur Verfügung.

Die Hauptfunktion der PASS ACCESS-Anwendung besteht darin, das Passwort eines beliebigen Yahoo!-Kontos wiederherzustellen. Dazu benötigt sie lediglich die E-Mail-Adresse, die mit dem betroffenen Konto verknüpft ist, oder die direkt zugeordnete Telefonnummer. Mit diesen Informationen verschafft Ihnen PASS ACCESS rasch die Oberhand und stellt das Passwort des kompromittierten Kontos innerhalb weniger Minuten wieder her.

Yair Wahal, Marketingleiter, Zingali Acoustics